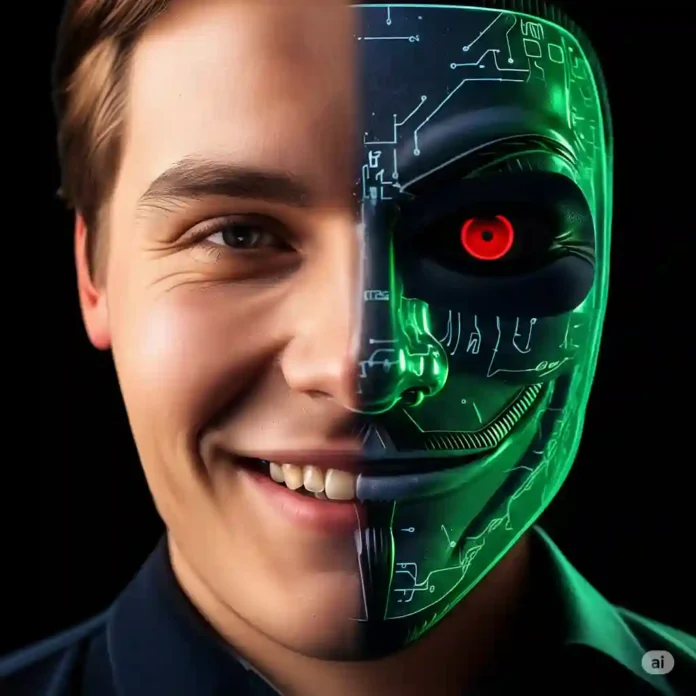

Сізге “банк қызметкері” қоңырау шалып, шотыңызға қауіп төніп тұрғанын айтады. Ол сенімді сөйлеп, ақшаңызды “құтқару” үшін СМС-тен келген кодты айтуды сұрайды. Немесе сіз “Құпия” деген жазуы бар флешка тауып алып, қызығушылықтан оны компьютерге қосасыз. Кенеттен деректеріңіз ұрланып, шотыңыз бос қалады. Бұл фантастика емес, бұл әлеуметтік инженерия — компьютерлердің осалдықтарын емес, адам психологиясының әлсіз тұстарын пайдаланатын айлакер манипуляция өнері. Бұл мақалада біз әлеуметтік инженерия әлеміне терең үңілеміз: бұл не, ол қалай жұмыс істейді, неге бәріміз осалмыз және кибер алаяқтардан қалай қорғануға болады. Сізді ойландыратын нақты оқиғаларға және ақшаңызды, деректеріңізді және жүйкеңізді сақтайтын практикалық кеңестерге дайын болыңыз.

Әлеуметтік инженерия деген не?

Әлеуметтік инженерия — бұл зиянкестердің адамдарды басқарып, олардың ақпаратына, ақшасына немесе жүйелеріне қол жеткізу әдісі. Бұл код арқылы құпия сөздерді бұзу емес, керісінше сіздің сеніміңізді, қорқынышыңызды немесе қызығушылығыңызды “бұзу”. Әлеуметтік инженерлер — бұл психолог-алаяқтар, олар сізді өз еркіңізбен есік ашуға мәжбүрлейді.

Елестетіп көріңізші: сіз кеңседесіз, сізге техник формасындағы адам жақындап келеді. Ол серверлерді жөндеп жатқанын айтып, компьютеріңізге кіруді сұрайды. Сіз оның кәсіби келбетіне сеніп, оны кіргізесіз. Бір сағаттан кейін сіздің корпоративтік деректеріңіз ұрлануы мүмкін. Немесе сіз мемлекеттік қызметтен “аккаунтыңызды растауды” сұраған хат аласыз, ол жалған сайтқа сілтеме жасайды. Бұл әлеуметтік инженерияның іс жүзіндегі көрінісі — біздің эмоцияларымыз бен инстинкттерімізбен ойнайтын алдау.

Әлеуметтік инженерияның негізгі принциптері:

Адам факторына сүйену (Человеческий фактор): Әлеуметтік инженерияның ең басты қағидасы — адамдардың мінез-құлқы мен психологиясына әсер ету. Ол компьютерлік жүйелердің техникалық осалдықтарын емес, адамның қателерін, сенімділігін, қызығушылығын, қорқынышын, жанашырлығын немесе ашкөздігін пайдаланады.

Сенімділік пен құрметті пайдалану (Использование доверия и авторитета): Алаяқтар көбінесе банк қызметкері, полиция, техникалық қолдау маманы немесе басшылық өкілі сияқты сенімді немесе беделді тұлға болып көрінеді. Бұл адамдарды олардың айтқанына сенуге және нұсқауларын орындауға итермелейді.

Эмоцияларға әсер ету (Воздействие на эмоции):

Шұғылдық (Срочность): “Шұғыл әрекет етпесеңіз, шотыңыз бұғатталады!” немесе “Уақыт шектеулі ұсыныс!” сияқты сөздер адамды асығыс шешім қабылдауға мәжбүрлейді.

Қорқыныш пен үрей (Страх и тревога): “Сіздің аккаунтыңыз бұзылды!” немесе “Деректеріңіз жойылады!” деген хабарламалар адамды үрейлендіріп, алаяқтың айтқанын орындауға итермелейді.

Қызығушылық (Любопытство): “Бұл бейнені көрдіңіз бе?” немесе “Сізге керемет сыйлық!” деген хабарламалар адамның қызығушылығын оятып, қауіпті сілтемелерге өтуге немесе файлдарды жүктеуге себеп болады.

Жанашырлық (Сочувствие): Көмек сұраған, қиын жағдайға тап болған адамның рөлін ойнау.

Ақпарат жинау (Сбор информации): Алаяқтар көбінесе шабуыл алдында құрбаны туралы ақпарат жинайды. Бұл оларға сенімдірек көрінуге және нақтырақ әрекет етуге мүмкіндік береді. Мысалы, әлеуметтік желілердегі деректерді пайдалану.

Нақты сценарийлер мен жалған оқиғалар (Правдоподобные сценарии и фальшивые истории): Алаяқтар шынайы өмірге ұқсас, сенімді оқиғалар мен сценарийлер құрады. Бұл олардың алдауын айқынырақ етеді.

Мақсатқа жету үшін әрекетті тоқтату (Прекращение общения после достижения цели): Алаяқтар өз мақсатына жеткен соң, әдетте, құрбанмен байланысты үзеді, бұл олардың ізін жасыруға мүмкіндік береді.

Бұл принциптерді білу әлеуметтік инженерия шабуылдарын танып, олардан қорғануға көмектеседі.аста, пола или культуры. Именно поэтому социальная инженерия так опасна.

Әлеуметтік инженерия қалай жұмыс істейді: нақты мысалдар

Әлеуметтік инженерияның қаншалықты күрделі болатынын көрсету үшін біз бірнеше белгілі жағдайлар мен жалпы схемаларды талдаймыз.

Twitter-ге фишингтік шабуыл (2020)

2020 жылдың шілдесінде хакерлер Twitter тарихындағы ең үлкен шабуылдардың бірін жасады. Олар Илон Маск, Билл Гейтс, Джо Байден сияқты танымал тұлғалардың, сондай-ақ Apple және Uber компанияларының аккаунттарына “биткоин тарату”туралы хабарламалар жариялау арқылы қол жеткізді. Схема қарапайым болды: көрсетілген әмиянға криптовалютаны жіберіңіз, сонда сізге екі есе көп қайтарылады. Blockchain транзакцияларын талдайтын elliptic компаниясының есебіне сәйкес, алаяқтар қысқа уақыт ішінде биткоинде 118,000 доллардан астам ақша жинай алды.

Мұны қалай жасады? Хакерлер бірнеше Twitter қызметкерлерін алдау үшін әлеуметтік инженерия әдістерін қолданды. Олар өздерін компанияның АТ мамандары ретінде таныстырып, қызметкерлерді ішкі шоттарды басқару жүйелеріне қол жеткізуге сендірді. Бұл жағдай, егер бір адам айла-шарғы жасаса, тіпті ірі компаниялардың да осал екенін көрсетеді.

Сабақ: тіпті технологиялық алпауыттардың қызметкерлері де құрбан болуы мүмкін. Әрқашан кімнің кіруді сұрайтынын тексеріңіз, тіпті егер ол шұғыл болып көрінсе де және “әріптес”болса да.

“Қиындықтағы туыс”: телефон арқылы алаяқтық

Бұл схема әлемнің көптеген елдерінде танымал. Алаяқтар Көбінесе қарт адамдарға өздерінің туыстары немесе Құқық қорғау органдарының өкілдері ретінде қоңырау шалады. “Әже, бұл Мен, сенің немерең! Мен апатқа ұшырадым, адвокатқа ақша керек немесе “мәселені шешу” үшін!”- телефондағы дауыс естіледі. Дүрбелең кезінде жәбірленуші көрсетілген шотқа үлкен соманы аудара алады. Алаяқтар әсерді күшейту үшін фондық шуды (мысалы, сирена дыбыстары) немесе дауысты өзгерту бағдарламаларын жиі пайдаланады.

FBI Internet Crime Complaint Center (IC3) мәліметтері бойынша, АҚШ-та мұндай схемалардың құрбандары тек 2023 жылы 129 миллионнан астам доллар жоғалтты, орташа шығын бір адамға шамамен 6,000 долларды құрады.

Сабақ: егер сізге осындай “шұғыл өтінішпен” қоңырау шалса, әңгімені дереу үзіп, туысқаныңызға оның белгілі нөмірі бойынша хабарласыңыз немесе тікелей полицияға хабарласыңыз.

USB жемі: қызықтарға арналған тұзақ

Киберқауіпсіздік саласындағы зерттеулер “жоғалған” USB флэш-дискілерінің қаупін бірнеше рет көрсетті. Мысалы, Иллинойс университетінде жүргізілген белгілі эксперименттердің бірінде кампуста шашыраңқы флэш-дискілердің шамамен 48% – ы оларды тапқан адамдардың компьютерлеріне қосылды. Флэш-дискілерде “Құпия: қызметкерлердің жалақысы” немесе “жеке фотосуреттер”сияқты атаулары бар файлдар болуы мүмкін. Мұндай флэш-дискіні қосқан кезде компьютер деректерді ұрлайтын немесе жүйені блоктайтын вирусты жұқтыруы мүмкін.

Бұл әдіс әлеуметтік инженерлердің қызығушылықты қалай қолданатынын көрсетеді. Табылған флэш — диск-заманауи “трояндық ат”.

Сабақ: ешқашан белгісіз USB құрылғыларын компьютерге қоспаңыз. Егер сіз флэш-дискіні тапсаңыз, оны ұйымыңыздың қауіпсіздік қызметіне тапсырғаныңыз жөн немесе жай ғана тастаңыз.

Кевин Митник: әлеуметтік инженерия туралы аңыз

Кевин Митник, өткендегі ең танымал хакерлердің бірі, әлеуметтік инженерия шебері болған. Ол жабық ақпарат пен жүйелерге қол жеткізу үшін алдау мен манипуляцияны жиі қолданды. Митник өзінің “алдау өнері” сияқты кітаптарында психологияға негізделген көптеген әдістерді сипаттады, бұл оған тіпті қатаң қауіпсіздік шараларын айналып өтуге мүмкіндік берді, көбінесе біреуді телефон арқылы немесе бетпе-бет кездескенде дұрыс ақпарат беруге немесе қол жеткізуге көндірді.

Сабақ: сыртқы түрі, сенімділігі және жақсы ойластырылған аңызы кез келген адамды алдай алады. Адам сенімді болып көрінсе де, сапардың немесе сұраудың өкілеттіктері мен мақсаттарын әрқашан тексеріңіз.

Іскери хат-хабарларды бұзу (BEC) және жалған шоттар

“CEO-фишинг” деп те аталатын business Email Compromise (BEC) типті шабуылдар өте қауіпті болып қала береді. Алаяқтар корпоративтік поштаны бұзады немесе өте ұқсас мекен-жайларды жасайды, содан кейін басшының немесе серіктестің атынан қызметкерлерге (көбінесе бухгалтерлік есептен) жалған шотты төлеуге немесе ақшаны белгілі жеткізушінің жаңа шотына аударуға нұсқау береді. Мұндай шабуылдардың зияны миллиондаған долларға жетуі мүмкін.

Мысалы, 2019 жылы жапондық автомобиль өндірушісі Toyota Boshoku қаржылық есебінде жарияланған мәліметтерге сәйкес, осындай алаяқтық схемаға байланысты шамамен 37 миллион доллар жоғалтты.

2023 жылы қаржы бөлімінің қызметкері бас директор жіберген жалған email хабарламасын алғаннан кейін алаяқтарға 23,5 миллион доллар аударған халықаралық энергетикалық компаниямен болған жағдай да көрсеткішті. Зиянкестер Компанияның корпоративтік құрылымын алдын-ала Қоғамдық ақпарат көздері мен LinkedIn арқылы зерттеді, бұл оларға құпиялылықты қажет ететін шұғыл мәміле туралы сенімді аңыз жасауға мүмкіндік берді. FBI Internet Crime Complaint Center (IC3) есебіне сәйкес, BEC (Business Email Compromise) сияқты шабуылдар тек 2023 жылы бүкіл әлем бойынша 2,7 миллиард доллардан астам шығынға әкелді.

Сабақ: әрқашан электрондық пошта мекенжайлары мен төлем мәліметтерін мұқият тексеріңіз. Үлкен немесе ерекше аудармалар үшін балама байланыс арналары арқылы көп деңгейлі растау жүйесін енгізіңіз (мысалы, белгілі нөмірге қоңырау шалу).

Неліктен әлеуметтік инженерия соншалықты қауіпті?

Әлеуметтік инженерия бәріне қауіп төндіреді, өйткені ол біздің адами табиғатымызды пайдаланады. Міне, оның соншалықты тиімді болуының бірнеше себептері:

Әмбебаптық: алаяқтар жасөспірімдерден бастап топ — менеджерлерге, жеке тұлғалардан корпорацияларға дейін барлығына шабуыл жасайды.

Төмен кіру шегі: шабуылдардың көптеген түрлеріне терең техникалық дағдылар қажет емес. Телефон, электрондық пошта немесе сенімді дауыс жеткілікті.

Ауқымды салдарлар: бір қате басу немесе бір ойланбаған әрекет қомақты соманы ұрлауға, құпия деректердің ағып кетуіне немесе тіпті бопсалауға әкелуі мүмкін.

Cybersecurity Ventures компаниясының есебіне сәйкес, 2023 жылы киберқылмыстың әлемдік шығыны шамамен 8 триллион долларды құрады, бұл соманың едәуір бөлігі әлеуметтік инженерия әдістерін қолданатын шабуылдардан келеді. IBM Security зерттеуіне сәйкес, деректердің бұзылуының орташа құны 2023 жылы бір оқиғаға 4,45 миллион долларды құрады, бұл 2020 жылмен салыстырғанда 15% – ға жоғары.

Дүниежүзілік экономикалық форумның 2023 жылғы есебіне сәйкес, киберқылмыс компаниялар мен жеке тұлғалардың басты жаһандық қауіптерінің бірі болып қала береді. Интерпол өзінің жыл сайынғы цифрлық қауіп-қатер туралы есебінде әлеуметтік инженерия әдістері 2023 жылы сәтті кибершабуылдардың 70% – дан астамын тудырғанын атап өтті.

Бірақ ең жаманы — бұл ақша ғана емес. Ұрланған деректерді жеке тұлғаны ұрлау, бопсалау немесе компанияларға шабуыл жасау үшін пайдалануға болады. Медициналық деректердің бұзылуы, әр түрлі елдерде бірнеше рет болған сияқты, мүмкін жәнеалось в разных странах, могут иметь глубоко личные и чувствительные последствия для пациентов.

Әлеуметтік инженерия әдістері: сізді қалай алдайды

Әлеуметтік инженерлер көптеген әдістерді қолданады. Міне, ең көп таралған әдістер:

Фишинг (Phishing)

Бұл жалған электрондық хаттар, мессенджерлердегі хабарламалар немесе ресми болып көрінетін сайттар (банктерден, мемлекеттік қызметтерден, танымал қызметтерден). Мақсат – зиянды сілтемеге өтіп, жалған сайтта логиндерді, парольдерді, карта деректерін немесе басқа құпия ақпаратты енгізу.

Мысал: 2023 жылы және одан кейін “төлем деректерін жаңарту” немесе “жеткізуді растау”сұрайтын ағындық қызметтерден (мысалы, Netflix), электрондық пошта қызметтерінен немесе маркетплейстерден хабарламалар ретінде жасырылған жаппай фишингтік науқандар жалғасты. Proofpoint компаниясының есебіне сәйкес, тек 2023 жылы бүкіл әлем бойынша 255 миллионнан астам фишингтік шабуылдар тіркелген.

Вишинг (Vishing-Voice Phishing)

Бұл телефон шабуылдары, онда алаяқтарды банк қызметкерлері, құқық қорғау органдары, техникалық қолдау немесе тіпті сіздің туыстарыңыз ұсынады. Олар дүрбелең туғызады (“сіздің шотыңыздан ақшаны есептен шығаруға тырысады”, “сіздің туысыңыз қиыншылықта”), сондықтан сіз ақпаратты тексеріп үлгермейсіз және олардың нұсқауларын орындайсыз (ақшаны “қауіпсіз шотқа” аудардыңыз, SMS-тен кодты хабарладыңыз).

Мысал: 2023 жылы АҚШ-тың Федералды сауда комиссиясы (FTC) американдықтар телефон алаяқтығынан шамамен 765 миллион доллар жоғалтқаны туралы мәліметтерді жариялады, бір жәбірленушінің орташа шығыны шамамен 1 1,400 болды.

Смишинг (Smishing – SMS Phishing)

Бұл жалған SMS хабарламалар. Мысалы, “сіздің картаңыз бұғатталған, шұғыл түрде қоңырау шалыңыз…”немесе” сіз жүлдені жеңіп алдыңыз, алу үшін сілтемеге өтіңіз…”Мақсат бірдей-сізді алаяқтарға қоңырау шалу немесе зиянды сайтқа кіру.

Мысал: 2022-2023 жылдары Еуропада және басқа аймақтарда фишингтік сайттарға енгізілген “ең жаңа смартфонды ұтып алу” немесе “салықтар бойынша аз Қарыз” туралы SMS таралды. Смisa (Еуропалық Одақтың киберқауіпсіздік агенттігі) мәліметтері бойынша, смишинг шабуылдарының саны өткен жылмен салыстырғанда 2023 жылы 23%-ға өсті.

Жалған (Pretexting)

Алаяқ қажетті ақпаратты алу үшін ойдан шығарылған сценарий (претекст) жасайды. Ол өзін әріптес, курьер, АТ маманы, мемлекеттік органдардың өкілі ретінде көрсете алады. Бұл бетпе-бет кездесу немесе телефон немесе хат алмасу арқылы байланыс болуы мүмкін.

Мысал: Verizon компаниясының 2023 жылғы деректерді бұзу туралы есебінде ұсынылған зерттеуі барлық сәтті қауіпсіздік бұзушылықтарының шамамен 25% – ы жалған немесе алдаудан басталғанын көрсетті. Шабуылдаушылар өздерін ат бөлімінің қызметкерлері ретінде телефон арқылы таныстырып, компания қызметкерлерін “жүйені жоспарлы жаңарту” үшін парольдерін хабарлауға шақырған жағдайлар бар, бұл деректердің бұзылуына әкелді.

Жемдер (Байт)

Алаяқтар жәбірленушіні тұзаққа түсіру үшін тартымды нәрсе ұсынады. Бұл қызықты жазулары бар USB флэш-дискілері, зиянды сайттарға апаратын QR кодтары немесе қоғамдық орындарда жалған Wi-Fi желілерін құру болуы мүмкін. Қызығушылық үшін жемді қосу немесе пайдалану арқылы жәбірленуші өз құрылғысын жұқтыру қаупі бар.

Мысал: Norton Cyber Safety Insights Report зерттеуі 2023 жылы пайдаланушылардың шамамен 17%-ы қосымша қорғаныссыз ашық Wi-Fi желілеріне қосылғанын көрсетті. Сол жылы Kaspersky Lab сарапшылары бүкіл әлем бойынша әуежайларда, қонақүйлерде және сауда орталықтарында жалған Wi-Fi желілері арқылы шабуылдардың 36% – ға өскенін тіркеді.

Өзіңізді әлеуметтік инженериядан қалай қорғауға болады?

Әлеуметтік инженериядан қорғау хабардарлық пен қырағылықтан басталады. Мұнда 10 практикалық кеңес берілген:

Дереккөзді тексеріңіз. Егер сізге “банктен” қоңырау шалса немесе компания атынан хабарлама жіберілсе, сол ұйымның ресми телефон нөмірін немесе сайтын тауып, оларға тікелей хабарласыңыз. Алынған хабарламадан немесе хаттан контактілерді пайдаланбаңыз.

Сілтемелер мен тіркемелерден сақ болыңыз. Шертпес бұрын, нақты URL мекенжайын көру үшін меңзерді сілтеменің үстіне апарыңыз (поштаның жұмыс үстеліндегі нұсқасында). Белгісіз жіберушілердің хаттарындағы тіркемелерді ашпаңыз. Ресми сайттарда көбінесе қауіпсіз байланыс (https://) және таныс домен болады.

Асықпаңыз. Алаяқтар көбінесе сіздің сыни ойлауыңызды өшіру үшін жеделдік сезімін тудырады. Кідіртіңіз, ойланыңыз, біреумен кеңесіңіз.

Мүмкіндігінше екі факторлы аутентификацияны (2FA) пайдаланыңыз. Бұл құпия сөз ұрланған болса да, тіркелгілеріңізге рұқсатсыз кіруді айтарлықтай қиындатады. Google зерттеуі 2FA 100% автоматтандырылған шабуылдар мен 99% мақсатты шабуылдарды блоктайтынын анықтады.

Белгісіз құрылғыларды қоспаңыз. Флэш-дискіні таптыңыз ба? Қызығушылыққа берілмеңіз. Шығу тегі белгісіз күдікті QR кодтарын сканерлемеңіз.

Күрделі және ерекше құпия сөздерді қолданыңыз. Әр түрлі қызметтер үшін бірдей құпия сөзді пайдаланбаңыз. Құпия сөз менеджерлерін пайдаланыңыз. Маңызды құпия сөздерді үнемі өзгертіңіз. LastPass мәліметтері бойынша, адамдардың 65% – ы әртүрлі қызметтер үшін бірдей құпия сөзді пайдаланады, бұл барлық есептік жазбалардың бірден бұзылу қаупін едәуір арттырады.

Жақындарыңызды тәрбиелеңіз. Ата-анаңызға, балаларыңызға, әріптестеріңізге алаяқтық схемалар туралы айтыңыз. Егде жастағы адамдар мен жастар жиі осал болады.

Антивирустық бағдарламаны қолданыңыз және оны жаңартыңыз. Компьютер мен смартфондағы сенімді бағдарламалық жасақтама көптеген зиянды бағдарламалардан қорғауға көмектеседі.

Скептик болыңыз. Егер ұсыныс шындық болу үшін тым жақсы болып көрінсе (үлкен пайда, белгісіз сатушыдан керемет жеңілдік), бұл алдау болуы мүмкін.

Күдікті жағдайлар туралы хабарлаңыз. Егер сіз алаяқтық әрекетке тап болсаңыз, бұл туралы банкіңізге, полицияға немесе сіздің елде бар болса, киберқауіпсіздік сенім телефонына хабарлаңыз.

Сізге сұрақ: сіз алаяқтық қоңырауларға немесе хаттарға тап болдыңыз ба? Өз тарихыңызды түсініктемелерде бөлісіңіз-бұл басқаларға шабуылдардың қалай көрінетінін білуге көмектеседі. Егер сіз алаяқтардан аулақ болсаңыз, сақ болыңыз — олар үнемі жаңа схемаларды ойлап табады.

Тарихи мысал: трояндық ат

Әлеуметтік инженерия ХХІ ғасырдың өнертабысы емес. Ең көне және әйгілі әңгімелердің бірі-троя қоршауы. Гректер қаланы күшпен ала алмай, үлкен ағаш ат салып, оны құдайларға сыйлық және татуласу белгісі ретінде Троя қақпасына қалдырды. Трояндықтар кейбір отандастарының ескертулеріне қарамастан, жылқыны қалаға сүйреп апарды. Түнде одан грек жауынгерлері шығып, негізгі әскерге қақпа ашты, ал Троя құлады. Бұл сенім манипуляциясының және адамның әлсіз жақтарын пайдаланудың классикалық мысалы.

Жәбірленушінің психологиясы: Неліктен біз алаяқтарға сенеміз?

Өзіңізді қалай қорғау керектігін түсіну үшін неге Құрбан болатынымызды анықтау маңызды. Психологтар бірнеше факторларды ажыратады:

Эмоциялар логиканы тоқтатады: қорқыныш, ашкөздік, қызығушылық немесе эмпатия сияқты күшті эмоциялар сыни ойлауды уақытша басуы мүмкін. Алаяқтар бұл эмоциялармен шебер ойнайды.

Когнитивті бұрмалаулар: біз ” бұл маған болмайды “деп сенеміз (оптимистік бұрмалау) немесе тиісті тексерусіз билікке сенеміз.

Әлеуметтік нормалар: бізге мейірімді, беделді немесе көмекке мұқтаж болып көрінетін адамнан бас тарту қиын болуы мүмкін.

Ақпараттың шамадан тыс жүктелуі: қазіргі әлемде біз күн сайын үлкен көлемдегі ақпаратты өңдейміз және бұл ағымда Дабылдарды жіберіп алу немесе ұстауды байқамау оңай.

Осы факторларды түсіну бізге назар аударуға көмектеседіьнее. Например, если вы чувствуете сильное давление или спешку со стороны собеседника, это должно стать красным флагом.

Корпоративтік ортадағы әлеуметтік инженерия

Компаниялар әлеуметтік инженерлердің сүйікті мақсаты болып табылады, өйткені бір қызметкерге сәтті шабуыл жасау құнды корпоративтік деректерге немесе қаржылық ресурстарға қол жеткізуге мүмкіндік береді. Міне, корпоративтік шабуылдардың кейбір мысалдары:

Жалған шоттар мен BEC шабуылдары: жоғарыда айтылғандай, алаяқтар жалған шоттар жібереді немесе басшылық атынан шұғыл аударымдарды талап етеді.

Физикалық қол жетімділік: зиянкестер кеңсеге кіріп, компьютерлерге, серверлерге немесе құжаттарға физикалық қол жеткізу немесе шпиондық бағдарламаны орнату үшін курьерлер, техниктер, сұхбаттасуға үміткерлер болып көрінуі мүмкін.

Мақсатты фишинг (Spear Phishing): белгілі бір қызметкерлерге бағытталған шабуылдар (көбінесе басшылар немесе қаржыға немесе деректерге қол жеткізе алатындар). Хаттар мұқият дайындалады, мүмкіндігінше сенімді көріну үшін жеке ақпаратты қамтиды.

Компаниялар Киберқауіпсіздік бойынша қызметкерлерді жүйелі түрде оқыту, төлем сұрауларын тексеру және қол жетімділікті қамтамасыз етудің қатаң процедураларын енгізу және техникалық қорғаныс құралдарын қолдану арқылы өзін қорғай алады. Ponemon Institute есебіне сәйкес, Киберқауіпсіздік бойынша тұрақты тренингтер өткізетін компанияларжают риск успешных атак на 70%.

Әлеуметтік инженерияның болашағы: жаңа қауіптер

Әлеуметтік инженерияның болашағы: жаңа қауіптер

Жасанды интеллект (AI) және терең фейктер

Алаяқтар сенімді жалған аудио және бейне жазбаларды (терең фейктер) жасау үшін де пайдаланады. Мысалы, алаяқтар қаржы бөлімінің қызметкерін үлкен ақша аударуға сендіру үшін компания басшысының дауысын бұрмалаған жағдайлар тіркелген. Сонымен, 2024 жылдың басында Гонконгта халықаралық компанияның қаржы қызметкері бірнеше топ-менеджерлердің терең фейктерімен бейнеконференцияға қатысқаннан кейін шамамен 25 миллион доллар алаяқтарға аударған жағдай туралы белгілі болды. Дүниежүзілік экономикалық форумның есебіне сәйкес, терең фейк технологиялары 2023 жылы бес негізгі киберқауіптің бірі болды.

Әлеуметтік желілер мен мессенджерлер арқылы шабуылдар

Хакерлер жеке шабуылдар жасау үшін ашық әлеуметтік медиа профильдерінен ақпаратты белсенді түрде жинайды. Шот иесінің атынан ақша сұрауларын жіберу үшін мессенджерлік шоттарды бұзу да жиі кездесетін қауіп болып қала береді. Meta (бұрынғы Facebook) есебіне сәйкес, компания күн сайын 1 миллионға дейін жалған аккаунттарды бұғаттайды, олардың көпшілігі алаяқтық әрекеттер жасау үшін жасалады.

IoT құрылғыларына шабуылдар (IoT)

Ақылды құрылғылар (камералар, Тұрмыстық техника, медициналық құрылғылар) шабуылдардың нысаны бола алады, әсіресе олар жеткілікті қорғалмаған болса. Мұндай құрылғыларды бұзу тыңшылық үшін немесе үй немесе корпоративтік желіге кіру нүктесі ретінде пайдаланылуы мүмкін. Palo Alto Networks зерттеуіне сәйкес, IoT құрылғыларының шамамен 57% – ы орташа немесе жоғары ауырлықтағы шабуылдарға осал және мұндай құрылғыларға жасалған шабуылдардың жалпы саны 2023 жылы 41% – ға өсті.

Қауіпсіздікті сақтау үшін жаңа технологияларды қадағалау және киберқауіпсіздік әдістері туралы біліміңізді үнемі жаңартып отыру маңызды.

Қорытынды: сіздің қырағылығыңыз – сіздің ең жақсы қорғанысыңыз

Әлеуметтік инженерия-бұл адамның әлсіз жақтарындағы ойын, бірақ сіз алаяқтардан күшті бола аласыз. Олар сіздің асығыстығыңызға, сенімділігіңізге немесе қызығушылығыңызға сенеді, бірақ егер сіз мұқият және білімді болсаңыз, оларды жеңе аласыз. Дереккөздерді тексеріңіз, эмоцияларға берілмеңіз, техникалық қорғаныс құралдарын қолданыңыз және жақындарыңызды тәрбиелеңіз. Деректер жаңа валюта болып табылатын әлемде сіздің хабардарлығыңыз-сіздің ең жақсы қалқаныңыз.

Қауіпсіздікті арттыру үшін дәл қазір не істейсіз? Мүмкін екі факторлы аутентификация параметрлерін тексеріңіз, маңызды құпия сөздерді жаңартыңыз немесе осы мақаланы достарыңызбен және отбасыңызбен бөлісіңіз. Бір кішкентай қадам үлкен қиындықтың алдын алады.

Дисклеймер:

Бұл мақала тек ақпараттық және білім беру мақсаттарына арналған. Онда сипатталған әдістер мен мысалдар әлеуметтік инженерияның қауіптері туралы хабардарлықты арттыруға қызмет етеді. Заңнама, құқық қолдану практикасы және қауіпсіздік жөніндегі нақты ұсынымдар Қазақстанды қоса алғанда, әртүрлі елдерде ерекшеленуі мүмкін. Нақты ақпарат, кеңес беру және нақты жағдайларда көмек алу үшін әрқашан өз еліңіздің ресми мемлекеттік органдарына (мысалы, киберқауіпсіздік мамандары, құқық қорғау органдары) және ақпараттық қауіпсіздік саласындағы білікті сарапшыларға хабарласыңыз. Сіздің еліңіздің заңнамасын бұзуы мүмкін ешқандай әрекет жасамаңыз.

Дереккөздер:

- Отчет “Data Breach Investigations Report 2023”, Verizon Business

- IBM Security: “Cost of a Data Breach Report 2023”

- Cybersecurity Ventures: “Annual Cybercrime Report 2023”

- FBI Internet Crime Complaint Center (IC3): “Annual Internet Crime Report 2023”

- World Economic Forum: “Global Risks Report 2023”

- Proofpoint: “State of the Phish 2023”

- LastPass: “Psychology of Passwords Report 2023”

- Palo Alto Networks: “IoT Security Report 2023”

- Norton Cyber Safety Insights Report 2023

- ENISA: “Threat Landscape Report 2023”

- Elliptic: “Blockchain Analytics Report on Twitter Bitcoin Scam, 2020”

- Meta: “Community Standards Enforcement Report Q4 2023”

- Ponemon Institute: “Cost of Cyber Crime Study 2023”